Créer un serveur de log pour PfSense

Dans le cadre de mon boulot, j’ai décidé de mettre en place un serveur de monitoring le plus complet possible.

Ce serveur doit centraliser le maximum d’informations, digérer tous ces logs, et me faire de jolis petits graphiques facile à comprendre!

La 1ère étape est de récupérer les logs de PfSense (firewall) pour voir clairement ce qui se passe sur notre réseau.

1- Mise en place du serveur de monitoring

Je décide pour des raisons pratique de monter un serveur physique debian avec du RAID 1 (je vous passe les étapes de configuration de base du serveur, cela ne faisant pas vraiment partie du sujet).

On désinstalle syslog (le démon de base de gestion des logs):

apt-get remove inetutils-syslogd

Il faut ensuite installer syslog-ng:

apt-get install syslog-ng

Une fois l’installation faite éditez le fichier de configuration de syslog-ng situé dans /etc/syslog-ng/syslog-ng.conf

Ajoutez les lignes suivantes:

source s_src {

system();

# internal(); #On commente cette ligne

};source s_net { udp(port(514)); }; #ici on lui dit que l’on va écouter tout ce qui passe par le port 514, provenant de toutes les ip. On peut filtrer sur une ip précise en mettant udp( ip(xxx.xxx.xxx.xxx) port(514));

destination pfsense { file(« /var/log/pfSense/pfSense.log »);};

log { source(s_net); destination(pfsense); };

Vous vous doutez que vous allez devoir créer le fichier et répertoire pfSense dans /var/log.

Relancer le service:

service syslog-ng restart

Vous pouvez vérifier que le service fonctionne correctement et a ouvert le bon port en faisant la commande suivante:

netstat -patun

Vous devriez avoir une ip qui écoute le port 514.

2- Configuration de pfSense

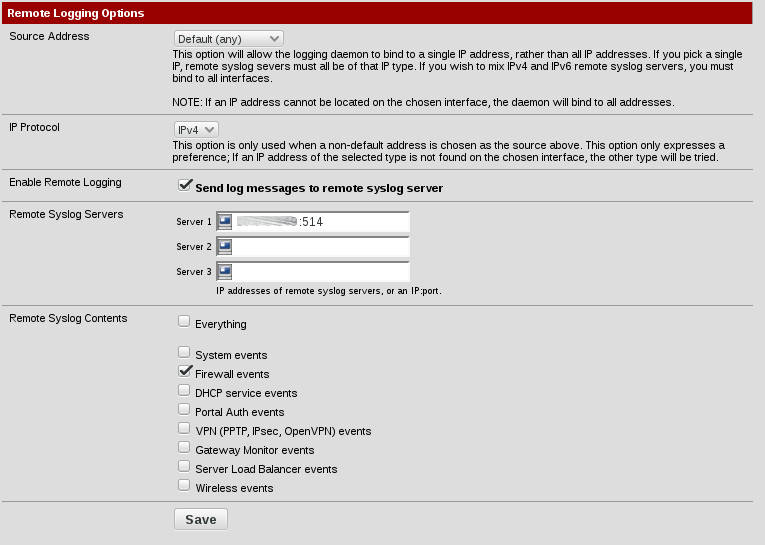

Si vous utilisez l’interface web de pfSense, il sera facile de créer la connexion et de choisir quelles sont les logs que vous désirez envoyer.

Connectez vous à votre interface web pfSense, puis cliquez sur l’onglet « Status > System Logs », choisissez ensuite l’onglet « Settings »

Cochez la case « Send log messages to remote syslog server »

Renseignez l’ip (format ip:port)

Choisissez le contenu des logs que vous voulez remonter.

Pour le moment on remonte juste les événements du Firewall, l’idée par la suite sera de remonter le maximum d’info et de créer des filtres pour tout organiser. Nous verrons cela dans un prochain post.

Rendez vous sur votre serveur de log, un « tail -f /var/log/pfSense/pfSense.log » pour voir défiler toutes les données!

Dans les prochains post nous verrons comment traiter les données reçues afin de ne pas saturer les disques, et que celà soit facilement compréhensible.

Bonjour

savez vous comment transmettre les logs de squidGuard vers son serveur rsyslog ?

merci

Bonjour,

Désolé pour le temps de réponse mais voici un lien vers la méthode à suivre… quand j’en aurai fini avec mon PRA je me pencherai sur ça pour le mettre en place aussi et pourquoi pas faire un post sur ça!

En attendant: https://quentin.demouliere.eu/index.php?article1/deporter-les-logs-du-proxy-squid-sur-pfsense-vers-un-serveur-syslog-centralise